携程321信用卡信息泄漏有多严重?

以下谢绝任何形式的转载。

泻药。 我虽员工,但非相关人士。虽然昨晚一直在试图打探消息,但是还没得到很具体可靠的消息,就算得到了,我也无权越过公关对外发布。

我厂有龟腚:非经公司许可,不得以公司名义对外接收采访和泄漏相关信息,以下回答为我个人。

根据官方微博的回答,丝毫没提涉及了具体日期,具体用户数,也没提用户关注的cvv2这事儿,补偿办法。好吧,看到这申明,我窝了一肚子火...

鞋城的http服务器多以iis为主,因为用的是http://asp.net。从乌云公开消息来看,是给app和webapp的api服务器,为了调试bug记录了日志,日志目录开了目录浏览权限,而http服务是必须开匿名访问权限的。前2者结合,直接突破了第三者导致泄漏事情的发生。这事儿太低级了...

我能说的:api是走的http和https,网站和app的api接口根据我测试的结果,并不相同,理论上网站支付的还是安全的。所有跳到第三方去支付的,也是安全的。

以下用户关注的几点是从乌云消息里读不出来的(注意:读不出来不表示一定等于实际情况):

1.数据库存了cvv 没说

2.数据库明文存了cvv 没说

3.数据库被拖 没说

4.为何不加密 调试日志加密?你在逗我?又不是常规日志。

5.故意违规收集cvv 真要故意,那就是收集到数据库了,谁家收集到日志干什么。

6.开发边界控制的不好 本次事件日志有点类似iis日志,存了经过的所有post记录,所以信用卡信息肯定会有,开发人员真是躺枪啊...

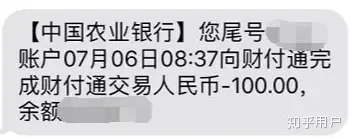

7.记录信用卡信息 每次支付,需要姓名 卡号 有效期 cvv,为了第二次支付的时候只需要输入卡号末4位和cvv就可以支付,那么起码库里要记录前12位和有效期以及真实姓名,这样第二次支付再输入2项,信息就全了可以支付了。所谓把所有的东西存起来第二次只比对,不是比对完了就可以刷卡了,要所有信息提交到银行才能刷卡的,你要是存全了在数据库里的话,反而需要加密存着的,代价反而大了,不如只存一部分。

虽说存cvv在国外是常态(而且是存在库里不是日志里,当然做得好的会加密,不好的,数据库被拉也挺惨的,这事儿发生过不止一次),这个海淘过或者在国外买过服务的都懂,尤其关联卡后可以那些自动续费的,比如apple google paypal yahoo godaddy之类都会存,但cvv泄漏的后果是很严重的,可以直接无卡支付。拿到信用卡的第一步,刷掉反面的cvv码,以防刷卡时候被服务员偷偷记录下。任何人员包括银行客服直接问你索要cvv码的,直接拒绝。不在自己不放心的网站填写信用卡信息,建议走安全可靠的第三方支付公司网关支付(虽说第三方支付也会存,但是比非专业的那些站会好些)。

小道消息事情发生在无线部门,估计是最近5.4版本内测准备上线开了线上debug(希望如此 如果不是那就死惨了)。而且无线部门最近在拆分,这么低级的事情发生的真是如此的,’必然‘。

我已经不忍看明天的股价了,阿门。

本站所有文章、数据、图片均来自互联网,一切版权均归源网站或源作者所有。

如果侵犯了你的权益请来信告知我们删除。邮箱:dacesmiling@qq.com